NSO“零点击攻击”曝光,一条iMessage消息远程访问你的iPhone

根据Citizen Lab研究人员发现,臭名昭著的以色列间谍软件制造商 NSO Group 针对 iPhone 用户,在 2022 年发起了至少 3 项“零点击攻击”(zero-click)活动,探索各种渗透苹果手机的方法。

针对 iPhone 的主要攻击形式之一是网络钓鱼,伪装成苹果、PayPal 等官方内容,诱骗用户点击链接,安装恶意软件。

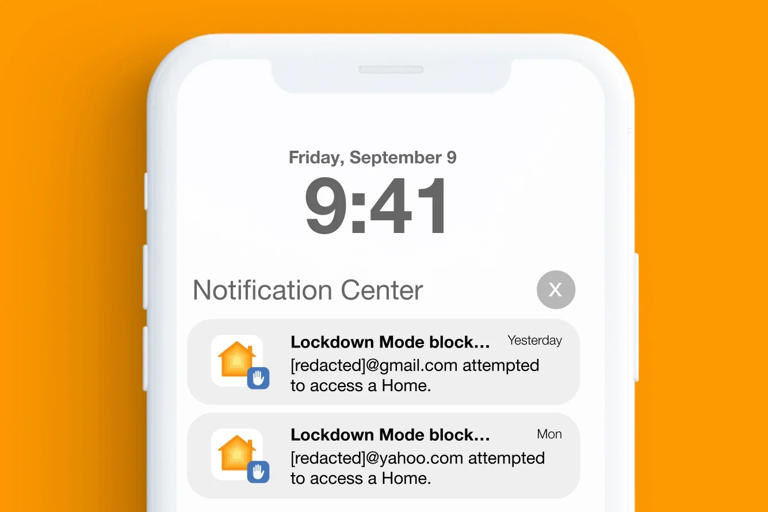

而 NSO 集团发起的““零点击攻击”方式,它不需要而用户的交互和点击,只需要向目标 iPhone 发送一条 iMessage 信息即可。这时,在用户没有打开该信息的情况下,攻击者也能远程访问该 iPhone 的内容。

“零点击攻击”是利用软件中的漏洞在没有用户交互的情况下执行攻击。通过利用此漏洞,该漏洞可以在用户设备上安装恶意软件或执行其他恶意交互,而无需目标单击链接、打开恶意文件或执行任何其他操作。

“零点击攻击”是所有网络威胁参与者高度评价的漏洞,包括高级持续威胁 (APT) 和民族国家。它们通常用于向政府或其他团体提供秘密收集有关人员信息的间谍软件。

随后,Citizen Lab 向苹果公司分享了这些发现,苹果随后在今年 2 月发布的 iOS 16.3.1 更新中修复了这些漏洞。

免责声明:素材源于网络,如有侵权,请联系删稿。

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。