利用已知WinRAR零日漏洞,黑客组织SideCopy发起攻击

软件开发商RARLab于今年7月修复了WinRAR的零日漏洞CVE-2023-38831,不过有安全公司指出,日前依然有多名SideCopy黑客组织成员利用这项漏洞,对还未来得及修复的电脑发动攻击,对这些电脑部署AllaKore RAT、DRat、Ares RAT变种等恶意木马。

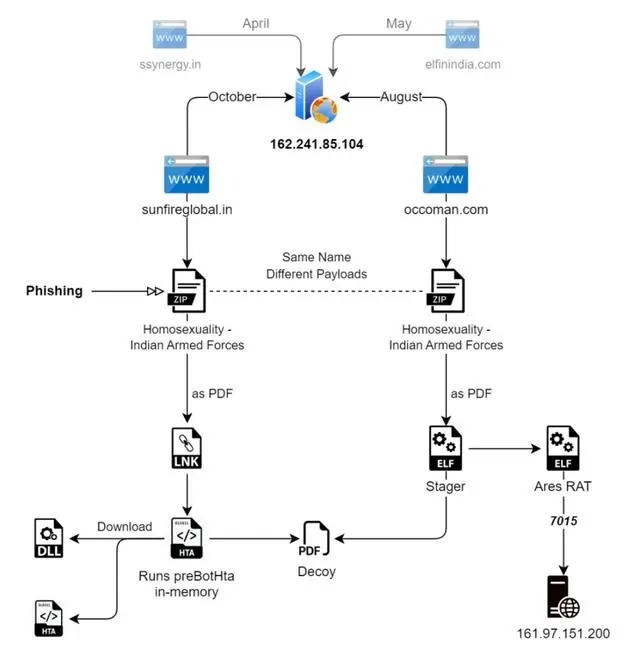

黑客先是通过网络钓鱼手法,引诱用户下载钓鱼PDF文件,但PDF实际上是伪装的Windows LNK可执行文件,一旦受害者打开了PDF文件,木马就会开始分析电脑安装的.NET版本、 杀毒软件信息,然后使用Base64,以DLL侧载(DLL Side-loading)方式启动恶意DLL库。

据悉,这一DLL库先会开启钓鱼PDF文件内容来降低用户戒心,而在背地里向黑客的域名发送信息,在后台中下载一系列恶意软件,进而进行攻击,黑客可窃取用户系统信息、录制用户键盘输入内容、截图用户桌面、上传下载内容等。

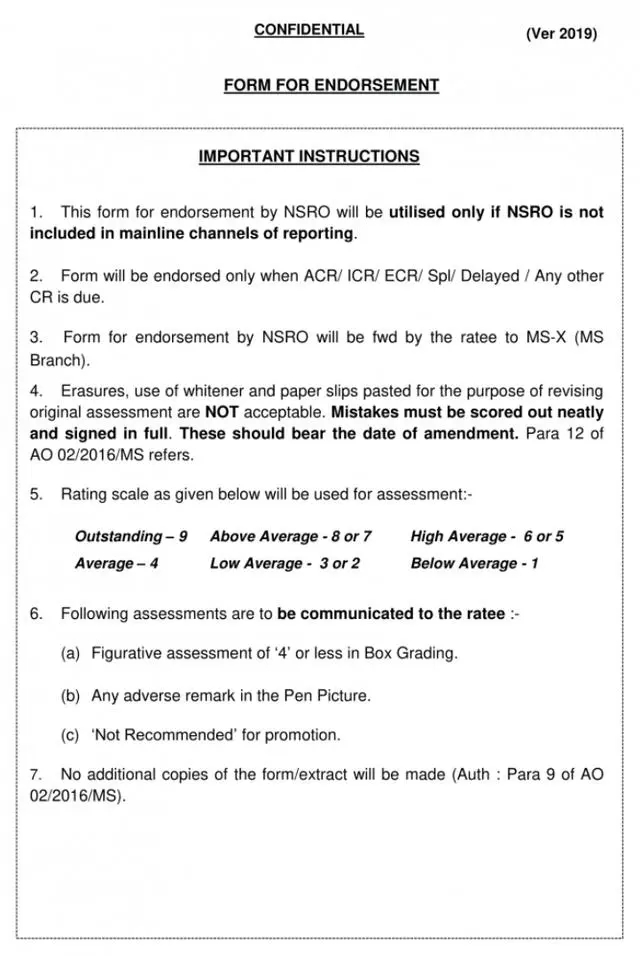

在其中一起攻击行动里,黑客散播与印度太空研究组织NSRO有关的PDF文件,文件名是ACR.pdf或ACR_ICR_ECR_Form_for_Endorsement_New_Policy.pdf,Windows 及 Linux设备点击后,便会中招。

SideCopy的攻击行动最早可追溯自2019年,长期以来都是针对南亚国家下手,而Seqrite研究人员指出,从今年初他们每个月几乎都会看到该黑客组织发起新攻击行动,也陆续发现黑客开始启用一系列新工具,例如Double Action RAT、一个以. NET开发的RAT木马程序,并也开始通过PowerShell远程执行命令。

此外,这些黑客今年积极针对大学生的电脑下手,泄露学生隐私资料,还利用蜜罐陷阱(Honeypot)引诱相关部门人员上当,从而窃取机密情报。

免责声明:素材源于网络,如有侵权,请联系删稿。